La firma californiana, Google y Microsoft son algunas de las compañías que se oponen a la propuesta de ley que permitirá al gobierno británico acceder a mensajes cifrados.

Esto se contextualiza por la propuesta de la agencia de inteligencia británica. La GCHQ (Government Communications Headquarters) busca aprobar esta idea en Reino Unido. Así, cualquier autoridad podría acceder a las conversaciones de aplicaciones con mensajes cifrados, tales como WhatsApp, Telegram o Facebook Messenger.

Todo esto, por supuesto, se ampara en el supuesto argumento de la «seguridad nacional». Sin embargo, 47 empresas tecnológicas publicaron una carta abierta mostrando el repudio hacia esta posibilidad.

¿Qué implicaría que el gobierno británico pueda acceder a mensajes cifrados?

El proyecto propuesto por la GCHQ no es reciente. En realidad, está circulando hace meses por la legislatura británica. Aunque todavía no se propuso como una iniciativa de ley formal, este sector tiene la intención de lanzarla.

Básicamente, todas las empresas que se muestran en contra, tienen el mismo argumento. En sus palabras, habilitar la lectura de mensajes cifrados a emisarios del gobierno británico vulneraría la privacidad de los ciudadanos. Y, para estas compañías, esto es, ni más ni menos, que «un derecho».

También implicaría desconfianza hacia las propias empresas de mensajería, ya que siempre han pregonado esta idea. En este sentido, tendrían que realizar modificaciones técnicas para cambiar el cifrado de mensajes.

Este plan, que la CNBC llamó «Ghost protocol», nos hace imaginar un escenario desolador. De esta manera, cualquier chat entre dos personas británicas, por ejemplo, tendría un visitante invisible. Se trataría, ni más ni menos, que de una autoridad del gobierno. La posibilidad del monitoreo, entonces, sería constante.

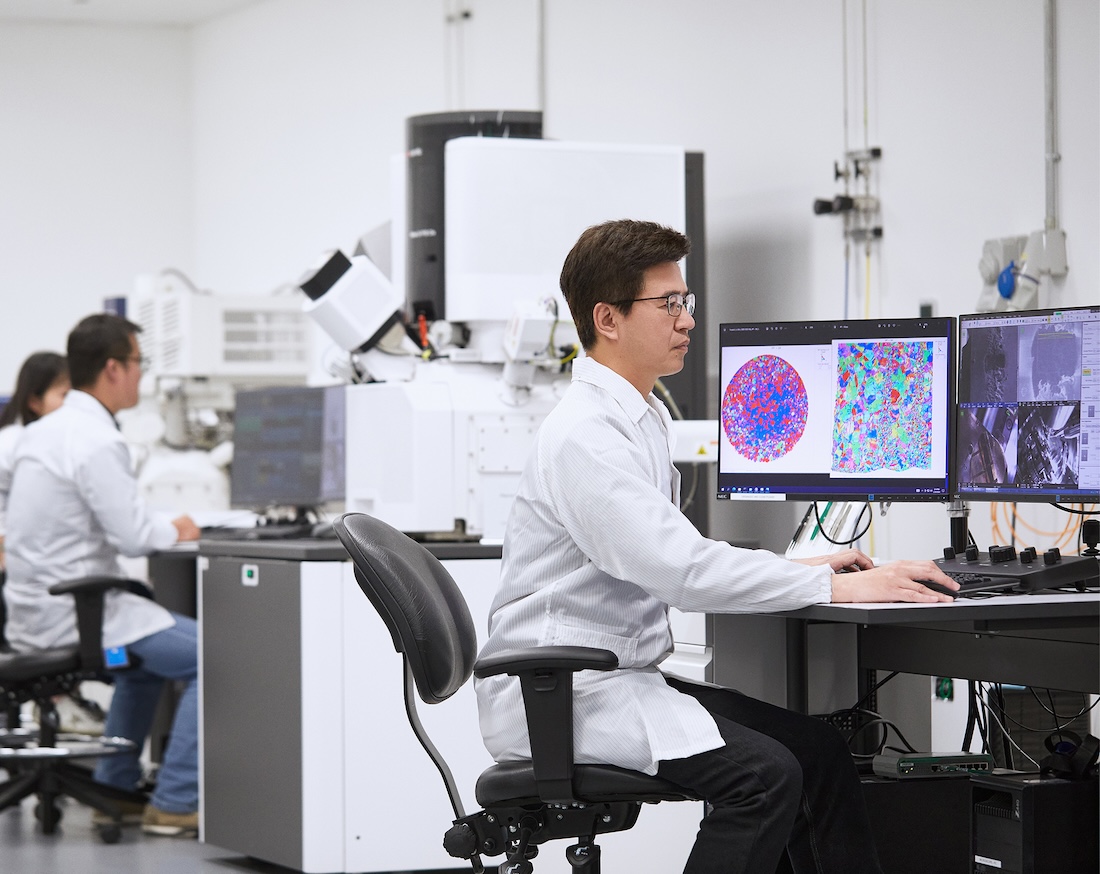

La negativa y rechazo de los chicos de Cupertino se explica fácilmente. Históricamente, han mantenido una ideología que respeta la libertad y privacidad de todos sus usuarios.

Esto puede ejemplificarse en las recientes declaraciones de Craig Federighi. Este miembro de Apple explicó algunos de los métodos extremos que se utilizan para evitar vulnerabilidades. Veremos, entonces, cómo evolucionan estos acontecimientos.