Investigadores de ciberseguridad han descubierto una versión nueva y más sigilosa de un malware de robo de información centrado en macOS llamado Banshee Stealer.

«Esta nueva iteración, que alguna vez se pensó inactiva después de la filtración de su código fuente a fines de 2024, introduce un cifrado de cadenas avanzado inspirado en XProtect de Apple«, dijo Check Point Research en un nuevo análisis compartido con The Hacker News. «Este desarrollo le permite eludir los sistemas antivirus, lo que representa un riesgo significativo para más de 100 millones de usuarios de macOS en todo el mundo«.

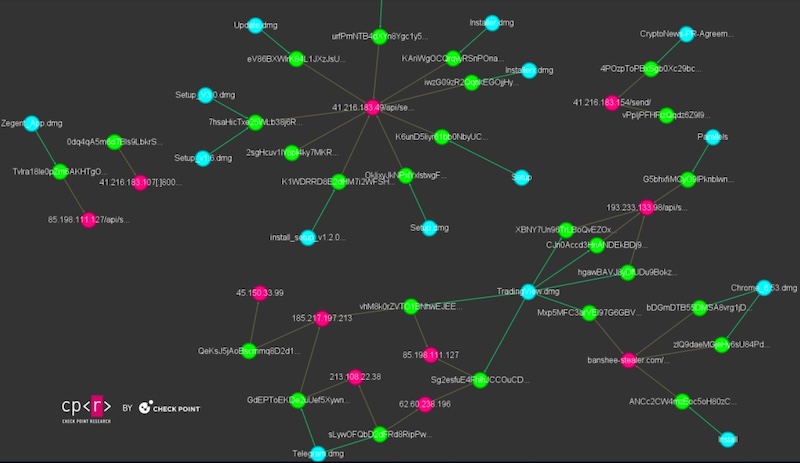

La empresa de ciberseguridad dijo que detectó la nueva versión a finales de septiembre de 2024, y el malware se distribuyó mediante sitios web de phishing y repositorios de GitHub falsos bajo la apariencia de software popular como Google Chrome, TradingView, Zegent, Parallels, Solara, CryptoNews, MediaKIT y Telegram.

Banshee Stealer fue documentado por primera vez en agosto de 2024 por Elastic Security Labs. Ofrecido bajo un modelo de malware como servicio (MaaS) a otros ciberdelincuentes por 3.000 dólares al mes, es capaz de recopilar datos de navegadores web, carteras de criptomonedas y archivos que coincidan con extensiones específicas.

La operación de malware sufrió un revés a finales de noviembre de 2024 cuando su código fuente se filtró en línea, lo que obligó a cerrar sus operaciones. Sin embargo, Check Point dijo que ha identificado múltiples campañas que aún distribuyen el malware a través de sitios web de phishing, aunque actualmente no se sabe si las llevan a cabo clientes anteriores.

Estas campañas se dirigen a usuarios de macOS con Banshee y, al mismo tiempo, a usuarios de Windows con otro conocido malware stealer, Lumma Stealer, lo que sugiere que los ciberdelincuentes buscan comprometer tantos sistemas como sea posible.

La nueva variante se destaca por eliminar una verificación del idioma ruso utilizada para prevenir infecciones de Mac que habían configurado el ruso como idioma predeterminado del sistema. Eliminar la función alude a la posibilidad de que los actores de amenazas estén buscando lanzar una red más amplia de objetivos potenciales.

Otra actualización crucial es el uso de un algoritmo de cifrado de cadenas del motor antivirus XProtect de Apple para ofuscar las cadenas de texto sin formato utilizadas en la versión original de Banshee Stealer. Esto tuvo el efecto deseado de reducir la detección por parte de los motores antivirus durante más de dos meses.

«Las campañas de malware modernas están explotando vulnerabilidades humanas comunes, no sólo fallas específicas de la plataforma«, dijo Eli Smadja, gerente del grupo de investigación de seguridad de Check Point Research, en un comunicado compartido con The Hacker News. «MacOS, como cualquier otro sistema operativo, está expuesto a estas amenazas en evolución, especialmente porque los ciberdelincuentes emplean técnicas avanzadas como ingeniería social y actualizaciones de software falsas«.

El desarrollo se produce cuando los mensajes no solicitados en Discord se utilizan para propagar varias familias de malware stealer como Nova Stealer, Ageo Stealer y Hexon Stealer con el pretexto de probar un nuevo videojuego.

«Uno de los principales intereses de los ladrones parece ser las credenciales de Discord, que pueden usarse para expandir la red de cuentas comprometidas«, dijo Malwarebytes . «Esto también les ayuda porque parte de la información robada incluye cuentas de amigos de las víctimas«.

Check Point Research continúa observando campañas que distribuyen malware a través de sitios web de phishing que se hacen pasar por software legítimo.