Apple ha pagado al desarrollador Bhavuk Jain una recompensa de 100000 dólares por encontrar un error grave en su sistema de inicio de sesión « Iniciar sesión con Apple» que podría haber permitido que algunos hackers se apoderen de la cuenta de un usuario en sitios web y aplicaciones específicos.

Según Jain, el error estaba relacionado con la forma en que Apple validaba a los usuarios que usaban Iniciar sesión con Apple.

El servicio de inicio de sesión, que fue presentado en la WWDC 2019 y lanzado por la compañía el año pasado y se puede usar con ID deApple, está diseñado para limitar la cantidad de seguimiento habilitado por otros servicios de inicio de sesión, como Facebook y Google. Fue una de las medidas de Apple para fortalecer la privacidad del usuario.

Here’s my first 6 digit bounty from @Apple. Blog post will be up next week. #bugbounty pic.twitter.com/QygxvtGYJb

— Bhavuk Jain (@bhavukjain1) May 24, 2020

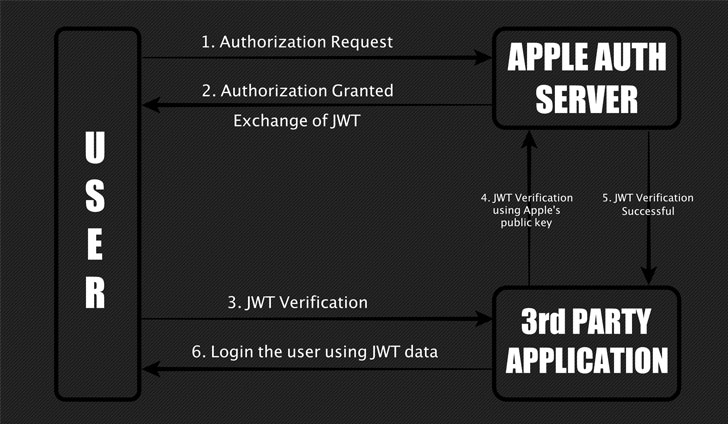

Bhavuk descubrió que, aunque Apple pide a los usuarios que inicien sesión en su cuenta de Apple antes de iniciar la solicitud, no estaba validando si la misma persona solicita JSON Web Token (JWT) en el siguiente paso desde su servidor de autenticación.

Por lo tanto, la validación faltante en esa parte del mecanismo podría haber permitido que un atacante proporcione una ID de Apple separada que pertenezca a una víctima, engañando a los servidores de Apple para que generen una carga útil JWT que sea válida para iniciar sesión en un servicio de terceros con la identidad de la víctima .

Según Hacker News, Jain descubrió que esto se debía a que, aunque Apple pidió a los usuarios que iniciaran sesión en su cuenta de Apple antes de iniciar la solicitud de autorización, no estaba validando si la misma persona solicitaba un JWT en el siguiente paso desde su servidor de autenticación.

La vulnerabilidad afectó a las aplicaciones de terceros que la usaban y no implementó sus propias medidas de seguridad adicionales.

The Hacker News informa que los hackers podrían explotar esta vulnerabilidad incluso si los usuarios optaran por ocultar su ID de correo electrónico de Apple de servicios de terceros y que también podría usarse para registrar una nueva cuenta con la ID de Apple de la víctima.

Jain dijo:

“El impacto de esta vulnerabilidad fue bastante crítica, ya que podría haber permitido la adquisición total de la cuenta. Muchos desarrolladores han integrado Sign in con Apple, ya que es obligatorio para las aplicaciones que admiten otros inicios de sesión sociales ”

Además, Jain agregó algunos ejemplos incluyen Dropbox, Spotify, Airbnb y Giphy:

«Estas aplicaciones no se probaron, pero podrían haber sido vulnerables a una toma de control total de la cuenta si no se hubieran implementado otras medidas de seguridad al verificar a un usuario».

Eso sí, Apple ha parcheado la vulnerabilidad en la última actualización de iOS y macOS. Esperemos que en la próxima reunión de desarrolladores de la WWDC 2020, nos hablen de ello y de más medidas en torno a este sistema.