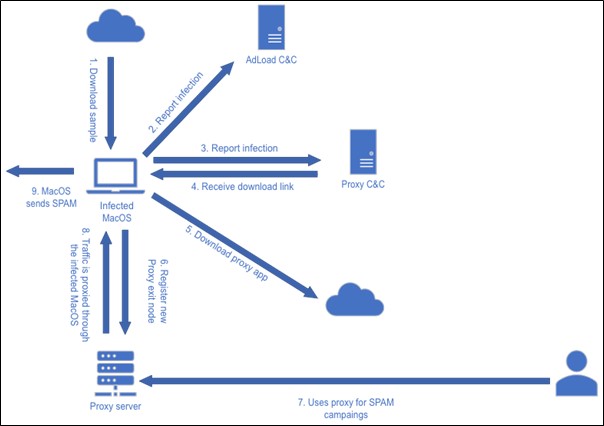

El malware de AdLoad sigue infectando los sistemas Mac años después de su primera aparición en 2017. AdLoad, un paquete de paquetes, ha sido observado entregando una amplia gama de cargas útiles a lo largo de su existencia. Durante la investigación de AT&T Alien Labs sobre su carga útil más reciente, se descubrió que el componente más común caído por AdLoad durante el último año ha sido una aplicación proxy que ha convertido a las víctimas de MacOS AdLoad en una botnet proxy gigante y residencial.

Alien Labs ha identificado más de 10.000 IPs que se extienden a los servidores proxy cada semana que tienen el potencial de ser nodos de salida proxy. No está claro si todos estos sistemas han sido infectados o están ofreciendo voluntariamente sus sistemas como proxies, pero podría ser indicativo de una infección más grande a nivel mundial.

Cómo funciona el malware AdLoad

Los actores de amenazas están aprovechando el acceso a máquinas Windows y macOS infectadas por este malware para entregar una aplicación de servidor proxy y utilizarlos como nodos de salida para redirirdiar las solicitudes de proxy.

Según AT&T Alien Labs, la compañía sin nombre que ofrece el servicio proxy opera más de 400.000 nodos de salida de proxy, aunque no está claro de inmediato cuántos de ellos fueron cooptados por malware instalado en máquinas infectadas sin conocimiento e interacción del usuario.

«Aunque el sitio web del representante afirma que sus nodos de salida provienen sólo de usuarios que han sido informados y aceptados el uso de su dispositivo«, dijo la compañía de ciberseguridad que encontró evidencias en las que «los escritores de malware están instalando el proxy silenciosamente en sistemas infectados«.

Microsoft, el año pasado también sacó a la luz la última campaña vio al malware instalar el adware Adload evasivo y persistente, pero la capacidad de UpdateAgent para obtener acceso a un dispositivo teóricamente se puede aprovechar aún más para buscar otras cargas útiles potencialmente más peligrosas.

Pero volvamos con el nuevo análisis por parte del equipo de AT&T Alien Labs: han observado que varias familias de malware entregan el proxy a los usuarios que buscan software y juegos crackeados. El software proxy, escrito en el lenguaje de programación Go, es capaz de segmentar Windows y macOS, con el primero capaz de evadir la detección mediante el uso de una firma digital válida.

Además de recibir más instrucciones de un servidor remoto, el proxy se configura para recopilar información sobre los sistemas hackeados, incluyendo procesos de ejecución, utilización de CPU y memoria, y estado de la batería. Además, la instalación del software proxy va acompañada de la implementación de malware adicional o elementos de adware.

«La monetización de los servidores proxy propagantes de malware a través de un programa de afiliados es problemática, ya que crea una estructura formal para aumentar la velocidad a la que se extenderá esta amenaza«, dijo el investigador de seguridad Ofer Caspi.

La revelación se basa en los hallazgos previos de AT&T en los que las máquinas macOS comprometidas por AdLoad adware están siendo acorraladas en una gigantesca botnet residencial, lo que plantea la posibilidad de que los operadores de AdLoad puedan estar ejecutando una campaña de pago por Install.

AdLoad es una de los mayores cepas de adware conocidos dirigidas a macOS. Conocido por hacerse pasar por populares reproductores de video y otras aplicaciones ampliamente utilizadas, los navegadores de Adload secuestra y obliga a las víctimas a visitar sitios web potencialmente maliciosos, permitiendo a los ciberdelincuentes beneficiarse de los esquemas.

«La naturaleza generalizada de AdLoad potencialmente infectando miles de dispositivos en todo el mundo indica que los usuarios de dispositivos MacOS son un objetivo lucrativo para los adversarios detrás de este malware y están siendo engañados para descargar e instalar aplicaciones no deseadas«, dijo la compañía.

«El aumento del malware que ofrece aplicaciones de proxy como una inversión lucrativa, facilitada por los programas de afiliados, destaca la naturaleza astuta de las tácticas de los adversarios. Estos representantes, instalados encubradamente a través de ofertas de seductelería o software comprometido, sirven como canales para ganancias financieras no autorizadas«.

La actividad relacionada con los macOS ha sido de alcance limitado debido al papel comparativamente menor que desempeñó los macOS en la infraestructura empresarial a nivel mundial y a las habilidades más avanzadas y de nicho necesarias para dirigirse al sistema operativo de Apple. Sin embargo, en 2022 y la primera mitad de 2023, la actividad de orientación macOS se ha intensificado.

Los actores de amenazas han comenzado a desarrollar y distribuir cepas y exploits infostealer específicos de macOS (incluso para Zero Days), y han estado vendiendo herramientas y servicios dirigidos a sistemas macOS.

También han estado ejecutando ataques cada vez más que eluden el Gatekeeper de macOS, y los grupos de ransomware han comenzado a trabajar en variantes de ransomware dirigidas al popular sistema operativo.

Por ello, siempre recomendamos tener los equipos actualizados, y con el SIP activado.

info | Informe de AT&T Alien Labs