Se ha descubierto que los ciberdelincuentes han ideado métodos sofisticados para explotar la tecnología de comunicación de campo cercano (NFC) a través de plataformas de pago móvil populares.

Estos atacantes ahora están aprovechando Cartera (Apple Wallet) y Google Wallet para realizar transacciones no autorizadas después de obtener las credenciales de las tarjetas de las víctimas a través de operaciones de phishing.

Fase 1 de la estafa: el phishing como anzuelo

La idea consiste en vincular información de tarjetas de pago robadas a cuentas de billeteras móviles fraudulentas, lo que permite a los delincuentes realizar pagos sin contacto utilizando los fondos de las víctimas sin necesidad de acceso físico a la tarjeta.

El ataque generalmente comienza cuando las víctimas se encuentran con sitios web engañosos que imitan servicios de entrega, minoristas en línea o portales de pago de servicios públicos.

El robo de datos de tarjetas de pago se puede lograr mediante malware bancario que muestra superposiciones que imitan aplicaciones de pago digitales, o mediante páginas de phishing y keylogging. El malware puede además interceptar el código OTP (mediante notificaciones push o SMS) y enviarlo a los atacantes, verificando así la conexión de la tarjeta al sistema de pago móvil.

En lugar de procesar transacciones legítimas, estos detalles se transmiten inmediatamente a ciberdelincuentes que están esperando.

Fase 2 de la estafa: réplicas de tarjetas y compras con NFC

Los investigadores de Kaspersky han descubierto que estas operaciones funcionan a una escala casi industrial: los estafadores adquieren numerosos teléfonos inteligentes, crean múltiples cuentas de Apple o Google e instalan sistemáticamente aplicaciones de pago sin contacto para facilitar sus planes.

Según su investigación, los atacantes utilizan un software especializado para generar réplicas digitales perfectas de las tarjetas de las víctimas, que luego son fotografiadas directamente en aplicaciones de billetera móvil para su vinculación instantánea.

Lo que hace que estos ataques sean particularmente efectivos es el retraso significativo entre el robo de credenciales y la extracción de fondos.

Los ciberdelincuentes a menudo esperan semanas o incluso meses antes de utilizar tarjetas comprometidas, momento en el cual las víctimas pueden haber olvidado la interacción sospechosa con el sitio web.

Cuando finalmente se realizan las transacciones, generalmente implican compras de bienes de lujo en tiendas físicas o retiros de cajeros automáticos a través de teléfonos inteligentes con tecnología NFC, ninguno de los cuales requiere verificación adicional de PIN u OTP.

La explotación de la tecnología NFC supone una evolución significativa en las técnicas de fraude en los pagos, combinando elementos digitales y físicos para crear esquemas difíciles de detectar y rastrear a través de las medidas de seguridad convencionales .

La técnica del Ghost Tap: un dolor de cabeza para los investigadores

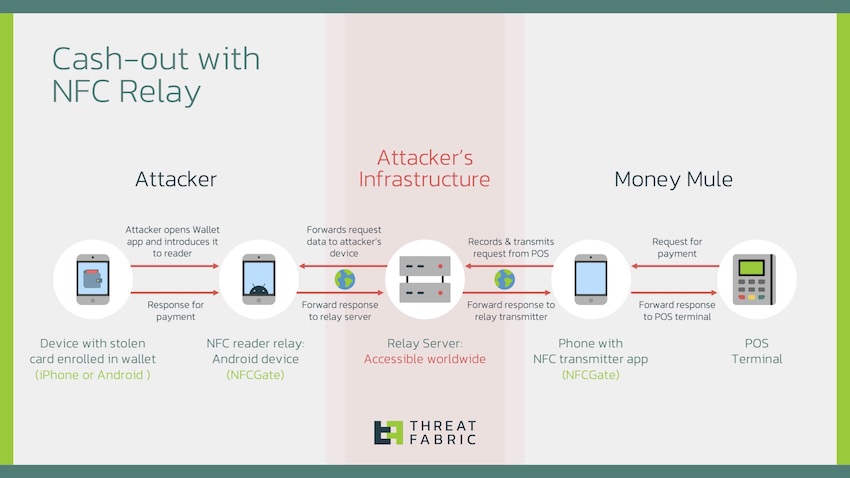

En el corazón de este ecosistema de fraude se encuentra una técnica de retransmisión NFC denominada “Ghost Tap”, que los expertos en seguridad consideran particularmente peligrosa debido a su capacidad de eludir las medidas antifraude convencionales.

Esta técnica, «Ghost Tap» fue denominada con este nombre por sus descubridores, el equipo de ThreatFabric.

Este método implica instalar aplicaciones legítimas como NFCGate (desarrollado en la Universidad Técnica de Darmstadt, que inicialmente se diseñó con fines de investigación) en dos teléfonos inteligentes separados: uno que contiene la billetera con las tarjetas robadas y otro utilizado para realizar los pagos reales. Este método fue visto en sistemas Android con el método NGate, según ESET.

Ghost Tap es más ofuscado y más difícil de detectar, no requiere la tarjeta o el dispositivo de la víctima, no necesita un intercambio continuo de víctimas e involucra mulas de dinero en múltiples ubicaciones remotas que interactúan con terminales de puntos de venta (PoS).

Con el método Ghost Taps, los cibercriminales ya no realizan retiros en cajeros automáticos. En su lugar, solo realizan retiros de efectivo en puntos de venta y los distribuyen entre una amplia red de mulas en todo el mundo.

Esto ofusca el rastro hacia los principales operadores de la actividad maliciosa, poniendo únicamente en riesgo a las mulas.

La aplicación de retransmisión transmite los datos NFC de la cartera en tiempo real a través de una conexión a Internet cifrada desde el primer dispositivo a la antena NFC del segundo dispositivo, que luego es presentada en las terminales de pago por agentes criminales conocidos como «mulas».

Si el personal de seguridad atrapa a la mula de pago, su dispositivo contiene solo software legítimo sin evidencia directa de credenciales de tarjetas robadas, que permanecen almacenadas de manera segura en el dispositivo remoto del autor intelectual, a menudo ubicado en regiones geográficas completamente diferentes.

Cómo proteger sus tarjetas de los estafadores

Kaspersky recomienda a Google y Apple, junto con sus sistemas de pago, implementar medidas de seguridad adicionales en su infraestructura de pagos.

Para los usuarios, nos recomienda tomar medidas para protegernos:

- Usa tarjetas virtuales para compras online. No guardes grandes cantidades de dinero en ellas y solo recárgalas justo antes de realizar una compra en línea. Si el emisor de tu tarjeta lo permite, desactiva los pagos fuera de línea y las retiradas de efectivo de dichas tarjetas.

- Consigue una nueva tarjeta virtual y bloquea la antigua al menos una vez al año.

- Para pagos sin conexión, vincula otra tarjeta a Apple Pay, Google Wallet o un servicio similar. Nunca uses esta tarjeta online y, si es posible, usa una cartera móvil en tu smartphone para pagar en tiendas.

- Desconfía mucho de las aplicaciones que te piden que acerques tu tarjeta de pago a tu smartphone, y mucho menos que introduzcas tu PIN. Si se trata de una aplicación bancaria de confianza, no hay problema; pero si se trata de una aplicación sospechosa que instalaste desde un enlace desconocido fuera de una tienda de aplicaciones oficial, mejor no la uses.

- Utiliza tarjetas de plástico en los cajeros automáticos, no un teléfono inteligente con NFC.

- Activa las notificaciones de transacciones más rápidas posibles (texto y push) para todas las tarjetas de pago y comuníquese con su banco o emisor inmediatamente si nota algo sospechoso.