Por segunda vez en un mes, el equipo de investigación de la empresa de ciberseguridad isarelí Guardz revela la existencia de otro malware dirigido a dispositivos macOS disponible en la dark web, que permite a los actores malintencionados obtener acceso sigiloso y continuo a los sistemas infectados.

Guardz, la empresa de seguridad cibernética de Israel que protege y asegura a las pymes, reveló la existencia de un malware de informática de red virtual oculta (hVNC) dirigido a dispositivos macOS. El malware, que está disponible en el principal foro ruso de la dark web Exploit, permite a los ciberdelincuentes obtener y mantener un acceso no autorizado persistente a la computadora Mac de una víctima sin ser detectado, y demuestra la aparición preocupante de un número creciente de ataques como ataques centrados en macOS. a-Herramientas de servicio.

Conociendo el foro de hackers ‘Exploit’

Exploit es uno de los foros de piratas informáticos establecido y conocido que alberga discusiones sobre diferentes temas de ciberdelincuentes, como ingeniería social, seguridad y vulnerabilidades, piratería de redes sociales, criptografía, malware, programación para craqueo. Fue lanzado en 2005.

Exploit se centra principalmente en compartir exploits y vulnerabilidades de los sistemas informáticos, con fines de piratería, que es de donde se origina su nombre. También funciona como un mercado donde los usuarios pueden comprar y vender productos ilícitos digitales como malware y varios servicios de piratería y tarjetas.

Actualmente, más de 75 000 actores de amenazas están activos en Exploit con un recuento total de más de $ 1 millón de publicaciones que han escrito, en las que discutieron y compartieron información relacionada con la piratería.

El malmare de tipo hVNC para macOS

Si bien los ciberdelincuentes han diseñado predominantemente malware para apuntar a dispositivos de Microsoft Windows a gran escala, ahora están desarrollando cada vez más herramientas para macOS (como es el caso de Realst y de MacStealer). Este cambio afecta directamente a las pequeñas y medianas empresas (PYME), entre las que se utilizan ampliamente los dispositivos macOS.

Recientemente, Guardz identificó un malware de robo de información llamado ‘ShadowVault‘ , que también se dirige exclusivamente a dispositivos macOS. Este descubrimiento, así como el creciente debate sobre las herramientas de macOS en los foros clandestinos de ciberdelincuencia, sugiere un aumento inminente de los ciberataques contra los usuarios de macOS.

Por qué un malware de tipo hVNC

El software tradicional de computación en red virtual (VNC) permite a los usuarios controlar de forma remota otra computadora a través de una red con permiso y, a menudo, se usa para soporte técnico remoto. hVNC es una variación nefasta de esta tecnología, normalmente distribuida a través de vectores de ataque como archivos adjuntos de correo electrónico, sitios web maliciosos o kits de explotación.

VNC se agrega comúnmente al malware financiero para eludir las protecciones contra el fraude. En el pasado, los estafadores usaban servidores proxy para falsificar sus direcciones IP. Sin embargo, a medida que mejoraron las protecciones, tuvieron que idear formas de falsificar las huellas dactilares de todo el dispositivo. Ahí es donde entra VNC. Si una transacción se origina en un dispositivo de usuario conocido, es más probable que tenga éxito.

Para que las transacciones fraudulentas parecieran legítimas para el banco de la víctima, los estafadores antes tenían que acceder a la cuenta desde la propia máquina de la víctima sin dejar rastro. Si tuvieran que usar un software de control remoto estándar, como VNC normal, el usuario vería que el cursor se mueve por sí solo y sospecharía.

Los ciberdelincuentes idearon VNC oculto para abordar este problema. En lugar de controlar el escritorio de una víctima, un atacante puede abrir una instancia oculta con la forma de un escritorio virtual y controlarlo de manera invisible entre bastidores, incluso mientras la víctima involuntaria continúa usando su computadora.

Para eliminar cualquier rastro de que el punto final haya sido controlado de forma remota, el hVNC crea un nuevo escritorio de Windows . Este escritorio virtual tiene su propio proceso explorer.exe correspondiente y las víctimas no pueden ver los procesos abiertos en el contexto del nuevo escritorio.

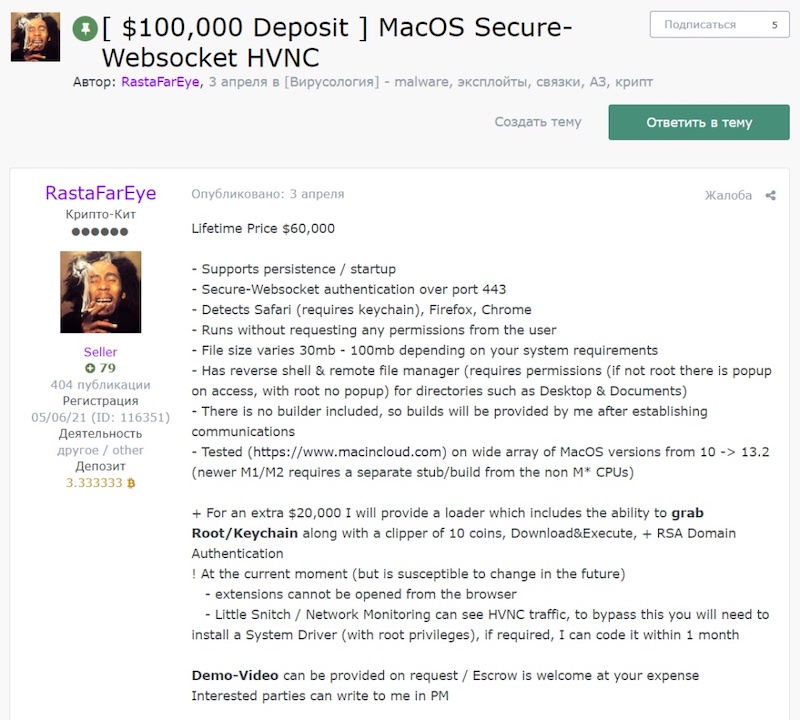

El malware hVNC para macOS disponible desde abril de 2023

El malware de tipo hVNC para macOS identificado por Guardz ha estado disponible desde abril de 2023, con actualizaciones realizadas el 13 de julio de 2023, y se probó en una amplia gama de versiones de macOS desde la 10 hasta la 13.2. Se vende a un precio de por vida de 60.000 dólares con capacidades adicionales disponibles por una tarifa adicional, ofrecidas por un miembro activo del foro Exploit llamado ‘RastaFarEye’. El miembro del foro tiene un importante historial de actividad maliciosa, ya que ha desarrollado una variante hVNC del sistema operativo Windows, entre otras herramientas de ataque.

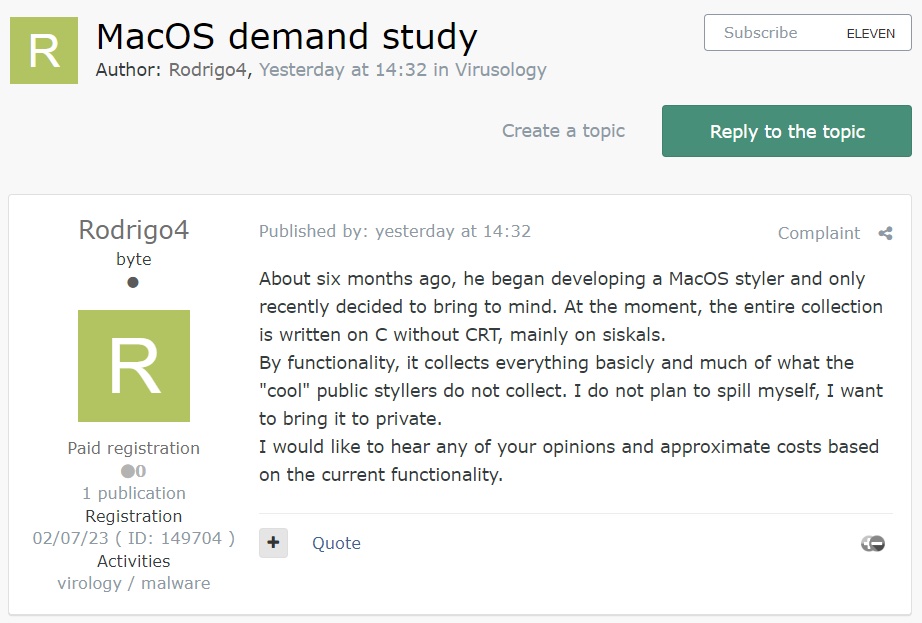

Parece que el tema relacionado con macOS es un tema de interés para otros miembros del foro de ciberdelincuencia. Recientemente, el 20 de julio de 2023, otro actor de amenazas “Rodrigo4” abrió un hilo (originalmente en ruso) con el título “Estudio de caso de demanda de MacOS”.

Compartió que durante los últimos 6 meses ha estado trabajando en su versión del malware de robo de información de macOS y está dispuesto a ofrecer esto a miembros privados.

Cómo funciona el malware hVNC para macOS

El malware macOS opera de forma encubierta, obteniendo acceso sin solicitar permiso al usuario y ocultando deliberadamente su presencia para evadir la detección por parte de las pymes. Sus mecanismos de persistencia aseguran su actividad continua incluso después de reiniciar el sistema o intentar eliminarlo. Se utiliza principalmente para perpetrar el robo de datos, con un enfoque en la extracción de información confidencial de las computadoras de los empleados, incluidas las credenciales de inicio de sesión, datos personales, información financiera y más. Esta combinación de sigilo, persistencia, robo de datos y control remoto hace que el malware sea una herramienta muy potente en manos de actores malintencionados.

Guardz CIR mapeó las características clave de HVNC:

- Operación oculta: HVNC está diseñado para ejecutarse en modo sigiloso, lo que dificulta que las pymes detecten su presencia en su sistema. Esta operación oculta permite a los ciberdelincuentes mantener el acceso sin levantar sospechas.

- Persistencia: HVNC a menudo incluye mecanismos para garantizar que permanezca activo incluso después de que el sistema se reinicie o intente eliminarlo.

- Robo de datos: el objetivo principal de HVNC es robar información confidencial de la computadora de un empleado, como credenciales de inicio de sesión, datos personales, información financiera u otros datos valiosos.

Control remoto: HVNC permite a los ciberdelincuentes controlar las computadoras de forma remota, dándoles acceso completo al sistema.

La revelación de Guardz sigue a la divulgación por parte de la compañía del malware ShadowVault en julio de 2023 , cuando el equipo de investigación de Guardz anunció la existencia del nuevo ladrón de información, disponible para alquilar en el popular foro XSS de la web oscura. El malware es capaz de robar datos confidenciales de dispositivos basados en macOS, lo que representa una amenaza importante tanto para las empresas como para las personas.

Otros malware hVNC recientes

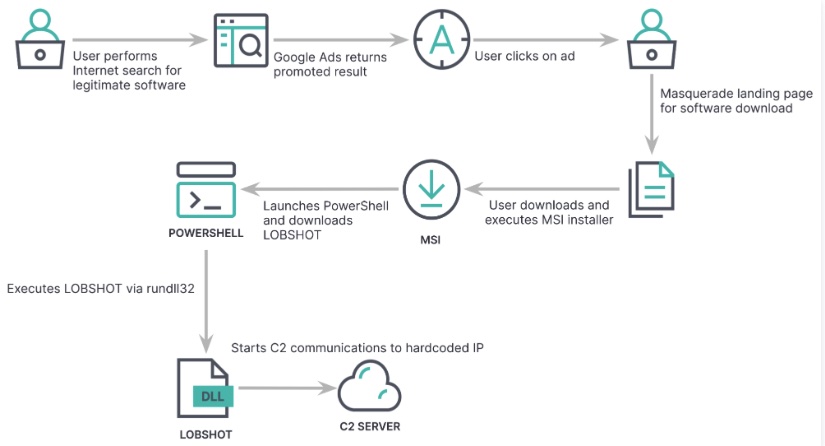

Hay otro malware de tipo hVNC para Windows llamado Lobshot y se distribuye mediante anuncios de Google (Google Ads) permite a los actores de amenazas hacerse con el control sigiloso de los dispositivos Windows infectados. El grupo ruso de ciberdelincuencia TA505 es uno de los que lo utilizan según informa la compañía de inteligencia de amenazas Elastic

Protección contra el malware en macOS

Apple opera un proceso de inteligencia de amenazas para identificar y bloquear rápidamente el malware.

Las defensas contra malware se estructuran en tres capas:

- Evitar el arranque o ejecución de malware: App Store o Gatekeeper combinado con la certificación de apps.

- Bloquear la ejecución de malware en sistemas de usuarios: Gatekeeper, la certificación de apps y XProtect.

- Solucionar malware que se haya ejecutado: XProtect.

Más info, en la página de Soporte de Apple sobre la protección contra el malware en macOS