La ciberseguridad es un tema acuciante para todos los usuarios, incluidos los que operan con criptomonedas. Los hackers norcoreanos están llevando a cabo campañas personalizadas utilizando vídeos generados por inteligencia artificial y la técnica ClickFix para distribuir malware para macOS y Windows a objetivos del sector de las criptomonedas.

El objetivo del atacante es financiero, como sugiere el papel de las herramientas utilizadas en un ataque a una empresa de tecnología financiera investigado por los investigadores de Mandiant de Google.

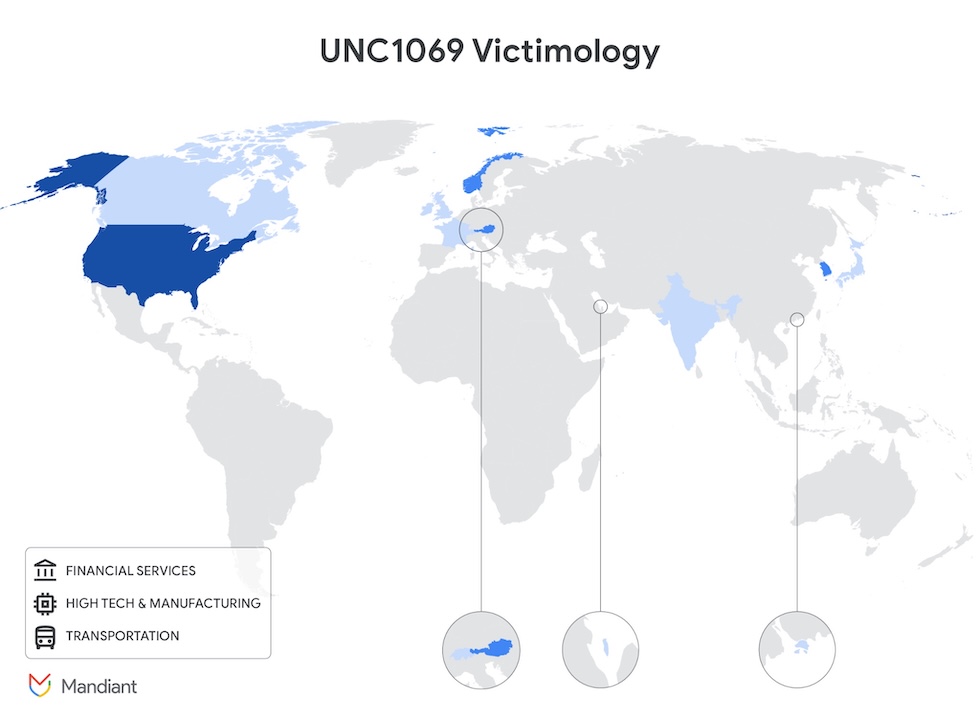

Durante la investigación, los investigadores encontraron siete familias distintas de malware para macOS y atribuyeron el ataque a UNC1069, un grupo de amenazas al que han estado siguiendo desde 2018.

De nuevo el uso de la ingeniería social como punto de partida

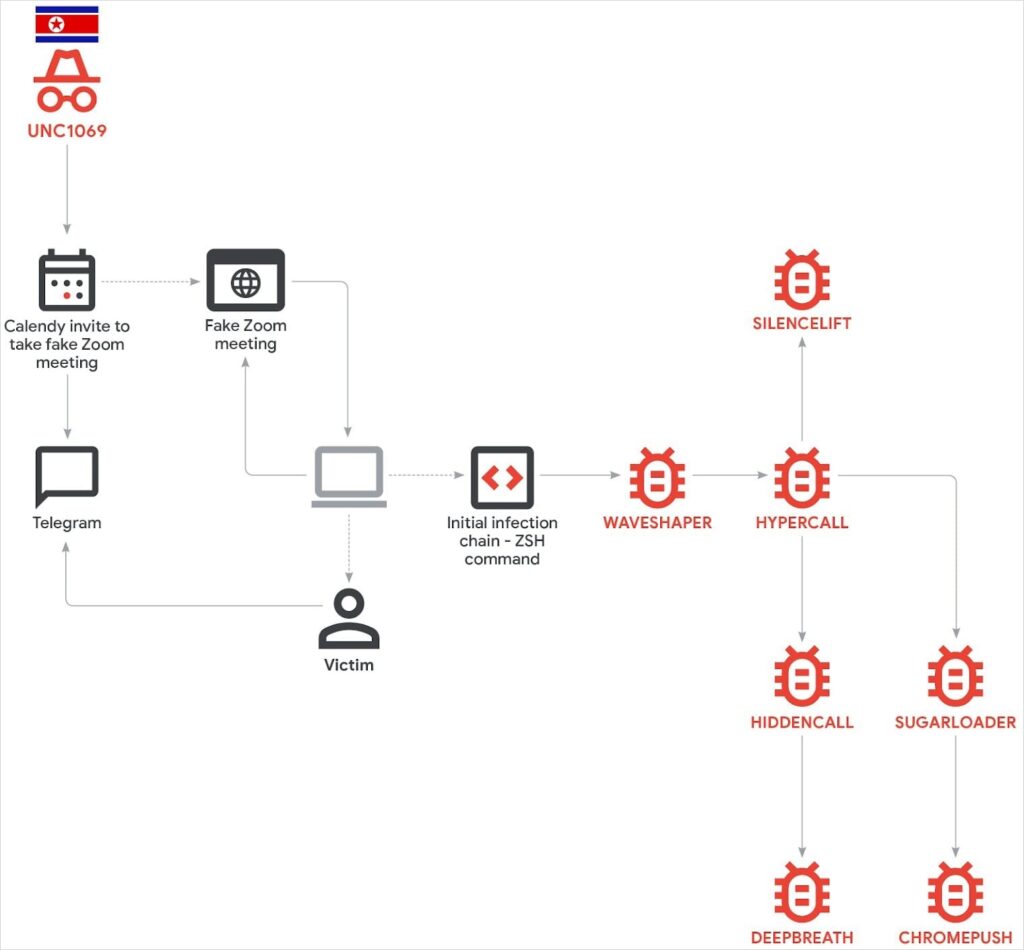

El ataque tuvo un fuerte componente de ingeniería social, ya que la víctima fue contactada a través del servicio de mensajería Telegram desde una cuenta comprometida de un ejecutivo de una empresa de criptomonedas.

Tras entablar una buena relación con la víctima, los piratas informáticos compartieron un enlace de Calendly que la llevaba a una página de reunión de Zoom falsificada en la infraestructura del atacante.

Desde 2018, UNC1069 ha demostrado su capacidad de evolución mediante la adopción de nuevas técnicas y herramientas. En 2023, el ciberdelincuente cambió sus objetivos a la industria Web3 (plataformas de intercambio centralizadas, desarrolladores y fondos de capital riesgo).

Un objetivo puramente financiero

Los ciberdelincuentes norcoreanos siguen perfeccionando sus técnicas para atacar los sectores de criptomonedas y finanzas descentralizadas (DeFi)

A diferencia de otros grupos estatales enfocados en el espionaje político, la misión de UNC1069 es clara: el robo de fondos. Se intuye que este grupo es uno de los sucesores operativos del brazo financiero de Lazarus (APT38), cuya finalidad es evadir las sanciones internacionales mediante la obtención de divisas y criptoactivos para financiar los programas de armamento del régimen de Kim Jong-un.

Esto confirma que se trató de un ataque dirigido cuyo objetivo era recopilar la mayor cantidad de datos posible por dos razones: «el robo de criptomonedas y el aprovechamiento de la identidad y los datos de las víctimas para impulsar futuras campañas de ingeniería social«, afirma Mandiant.

Cómo funciona el ataque producido por el grupo informático UNC1069

Según la víctima, los hackers mostraron un vídeo deepfake de un director ejecutivo de otra empresa de criptomonedas.

«Una vez en la ‘reunión’, la videollamada falsa facilitó una estratagema que dio al usuario final la impresión de que estaba experimentando problemas de audio», afirman los investigadores de Mandiant Threat Intelligence.

Con este pretexto, el atacante instruyó a la víctima para que solucionara los problemas mediante comandos presentes en una página web. Mandiant encontró en dicha página comandos tanto para Windows como para macOS que iniciaban la cadena de infección.

Los investigadores de Huntress documentaron un método de ataque similar a mediados de 2025 y lo atribuyeron al grupo BlueNoroff, otro adversario norcoreano también conocido como Sapphire Sleet y TA44, que atacaba sistemas macOS utilizando un conjunto diferente de cargas útiles.

malware para macOS

Un investigador de Mandiant encontró evidencia de ejecución de AppleScript una vez que comenzó la cadena de infección, pero no pudo recuperar el contenido de la carga útil, seguida del despliegue de un binario malicioso Mach-O. En la siguiente etapa, el atacante ejecutó siete familias de malware distintas:

- WAVESHAPER : una puerta trasera en C++ que se ejecuta como un demonio en segundo plano, recopila información del sistema anfitrión, se comunica con el servidor C2 a través de HTTP/HTTPS usando curl, y descarga y ejecuta cargas útiles posteriores.

- HYPERCALL : descargador basado en Golang que lee un archivo de configuración cifrado con RC4, se conecta a C2 a través de WebSockets en TCP 443, descarga bibliotecas dinámicas maliciosas y las carga de forma reflectiva en la memoria.

- HIDDENCALL : una puerta trasera basada en Golang, inyectada de forma reflectiva por HYPERCALL, que proporciona acceso directo al teclado, admite la ejecución de comandos y operaciones con archivos, e implementa malware adicional.

- SILENCELIFT : una puerta trasera mínima en C/C++ que envía información del host y el estado de la pantalla de bloqueo a un servidor C2 codificado y que puede interrumpir las comunicaciones de Telegram cuando se ejecuta con privilegios de root.

- DEEPBREATH : un programa de minería de datos basado en Swift, implementado a través de HIDDENCALL, que elude las protecciones TCC de macOS modificando la base de datos TCC para obtener un amplio acceso al sistema de archivos y robar credenciales de llavero, datos del navegador, datos de Telegram y datos de Apple Notes.

- SUGARLOADER : un descargador en C++ que utiliza una configuración cifrada con RC4 para recuperar las cargas útiles de la siguiente etapa y que se hizo persistente mediante un demonio de lanzamiento creado manualmente.

- CHROMEPUSH : un programa de minería de datos para navegadores en C++ implementado por SUGARLOADER que se instala como un host de mensajería nativo de Chromium, haciéndose pasar por una extensión sin conexión de Google Docs, y recopila pulsaciones de teclas, credenciales, cookies y, opcionalmente, capturas de pantalla.

Del malware detectado, SUGARLOADER es el que más veces se ha detectado en la plataforma de análisis VirusTotal, seguido de WAVESHAPER, que solo ha sido marcado por dos productos. El resto no figura en la base de datos de malware de la plataforma.

Mandiant afirma que SILENCELIFT, DEEPBREATH y CHROMEPUSH representan un nuevo conjunto de herramientas para los ciberdelincuentes.

Los investigadores califican de inusual el volumen de malware desplegado en un equipo contra un solo individuo.

Medidas de seguridad a tener en cuenta para el sector Web3

Los expertos en seguridad advierten que la calidad de los señuelos de IA ha alcanzado un nivel de sofisticación que hace casi imposible detectar el fraude a simple vista. Se recomienda:

- Verificar canales de comunicación: cuentas verificadas o provenientes de páginas oficiales

- Cero descargas en reuniones

- Seguridad de hardware: Utilizar carteras de hardware (hardware wallets) y sistemas de multifactor (MFA) robustos para todas las transacciones de activos digitales.