Ha aparecido un nuevo malware para robar información en macOS llamado notnullOSX, que tiene como objetivo a los poseedores de carteras de criptomonedas con cantidades superiores a 10.000 dólares.

Los investigadores del Laboratorio Moonlock identificaron y registraron las primeras detecciones de notnullOSX el 30 de marzo de 2026 en tres regiones: Vietnam, Taiwán y España.

El desarrollador 0xFFF detrás del malware notnullOSX

La historia detrás de notnullOSX se remonta a 2022 y a un desarrollador conocido como 0xFFF, quien publicó por primera vez sobre un programa malicioso que robaba macOS en foros clandestinos.

Tras una salida dramática en 2023, provocada por una denuncia policial falsa supuestamente orquestada por un rival, 0xFFF desapareció, dejando a los suscriptores de pago sin reembolso.

En agosto de 2024, el mismo actor regresó con un nuevo alias, alh1mik, publicó una disculpa y comenzó a aceptar pedidos anticipados de un nuevo programa para robar macOS por 400 dólares al mes. Para 2026, esa oferta se había materializado.

Cómo actúa el malware notnullOSX

Escrito en Go, utiliza dos vías de ataque paralelas —la ingeniería social ClickFix y los archivos de imagen de disco DMG maliciosos— para comprometer silenciosamente los sistemas Apple Mac.

El malware está altamente dirigido, y los operadores seleccionan manualmente a cada víctima a través de un panel de afiliados antes de lanzar el ataque.

Sus datos de telemetría confirmaron la meticulosidad con la que se había diseñado el malware: antes de atacar a cualquier persona, los operadores deben completar un formulario que incluye los perfiles de redes sociales de la víctima, la dirección de su monedero y su historial de correspondencia.

El umbral mínimo para depositar fondos en la cartera es de 10.000 dólares, y las solicitudes inferiores a esa cifra se rechazan automáticamente.

La infección comienza con un documento falso protegido de Google, que muestra un error de cifrado e insta a la víctima a realizar una de dos acciones, ambas conducen al mismo malware.

El primer método utiliza ClickFix: se le indica a la víctima que abra la Terminal y pegue un comando codificado en base64, que descarga y ejecuta silenciosamente un script de instalación bash remoto.

El segundo método distribuye una imagen de disco DMG maliciosa que contiene un archivo README, un script de instalación y un acceso directo a la terminal, todo ello empaquetado para que parezca completamente normal. En ambos casos, la víctima instala el malware sin darse cuenta y sin que se active ninguna advertencia de seguridad.

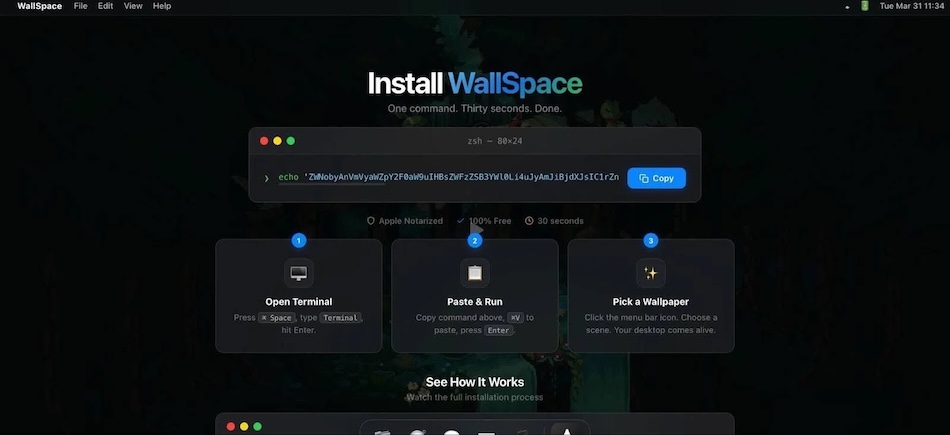

La red de distribución va más allá. Se creó una página de producto falsa para una aplicación de fondos de pantalla llamada WallSpace en wallpapermacos[.]com, con capturas de pantalla bien hechas y un botón de descarga gratuita.

El tráfico a wallpapermacos[.]com era generado por un canal de YouTube (@wallspacemacos) que alojaba un único vídeo titulado “WallSpace – Live Wallpaper for macOS”, con 50.000 visualizaciones acumuladas en tan solo 2 semanas desde su publicación.

Consejos de ciberseguridad del equipo de investigación de moonlock

Para los equipos de seguridad

- Bloquear o alertar sobre las conexiones salientes a mactest-6b2ab-default-rtdb[.]firebaseio.com.

- Marcar las conexiones persistentes de flujo de texto/eventos (SSE) desde los puntos finales de macOS.

- Alerta sobre binarios Mach-O descargados desde cdn.filestackcontent[.]com.

- Supervise los LaunchAgents con credenciales en texto plano en EnvironmentVariables.

- Marcar dscl . -authonly llamadas desde procesos que no son del sistema

- Alerta en xattr -rd com.apple.quarantine invocada desde el contexto del navegador o del documento.

- Revise cualquier concesión de acceso total al disco a aplicaciones no reconocidas.

- Compruebe el directorio /tmp en busca de binarios Mach-O temporales y de corta duración, especialmente aquellos cuyos nombres coincidan con la convención de nomenclatura de módulos (*Grab, ReplaceApp).

- Alerta curl descargando un binario de un dominio desconocido/familiar seguido inmediatamente de xattr -d com.apple.quarantine

Para propietarios y desarrolladores de criptomonedas

- Nunca pegue comandos de Terminal obtenidos desde un navegador o documento.

- Considere sospechosa cualquier aplicación que solicite acceso completo al disco durante la instalación.

- No conceda acceso completo al disco a menos que la aplicación y su desarrollador estén verificados.

- Revisa ~/Library/LaunchAgents/ en busca de archivos plist desconocidos